Seit einigen Tagen werden Push-Benachrichtigungen und deren Implikationen für den Datenschutz heiss diskutiert. Auslöser war der Brief eines US-Senators ans Justizministerium (DOJ), worin gefordert wird, dass Betreiber von Push-Diensten – insb. Apple und Google – die Öffentlichkeit über behördliche Anfragen zu sog. «Push-Token» informieren dürfen. Es herrscht viel Verwirrung rund um das Thema, weshalb wir einige Punkte klarstellen möchten.

TL;DR

Über Push-Benachrichtigungen lässt sich nicht ermitteln, wer mit wem kommuniziert. Werden sie ordnungsgemäss verwendet (wie bei Threema), offenbaren sie dem Push-Dienst keinerlei personenbezogene Informationen und enthalten auch keine Nachrichteninhalte in irgendeiner Form.

Wenn (und nur wenn) staatliche Behörden Zugriff auf bestimmte Nutzerdaten eines Push-Diensts und Zugriff auf bestimmte Nutzerdaten eines Messenger-Dienstes erhalten, können sie potenziell die Messenger-Identität einer Person auf deren Apple- bzw. Google-Konto zurückführen.

In Antizipation dieses Szenarios entwickelte Threema einen eigenen Push-Dienst, Threema Push, der jegliche Rückschlüsse dieser Art von vornherein verunmöglicht.

Android-Nutzer können jederzeit auf Threema Push umsteigen, womit das potenzielle Datenschutzproblem vollumfänglich beseitigt ist. Aufgrund von Restriktionen seitens Apple sind iOS-Nutzer auf Apples eigenen Push-Dienst angewiesen und können derzeit leider nicht zu Threema Push wechseln.

Was Threema betrifft, lässt sich die gegebene Sachlage nicht für Massenüberwachung ausnutzen. Wer nicht potenziell im Fokus zielgerichteter staatlicher Überwachung steht, braucht grundsätzlich keine Massnahmen zu ergreifen.

Inhalt

2. Irrtümer bzgl. Push-Token und Datenschutz

3. Wie Push-Token die Privatsphäre beeinträchtigen können

Im Allgemeinen dienen Benachrichtigungen auf dem Smartphone dazu, die Benutzer auf etwas hinzuweisen, z.B. auf einen bevorstehenden Termin, auf eine neue Textnachricht oder auf das Aufkommen eines Gewitters. Dabei ist von Vorteil, wenn die Benachrichtigungen unverzüglich erscheinen – also nicht nur, wenn sich die betreffende App gerade im Vordergrund befindet, sondern auch dann, wenn eine andere App geöffnet oder das Smartphone gesperrt ist.

Betriebssysteme (Android und iOS) geben Apps daher die Möglichkeit, Benachrichtigungen auch in den letztgenannten Fällen anzuzeigen. Doch nicht jede Benachrichtigung, die ausserhalb der betreffenden App erscheint, basiert auf Push-Technologie. Wenn z.B. von einer Kalender-App die Benachrichtigung über einen bevorstehenden Termin erscheint, handelt es sich vermutlich um eine lokale Benachrichtigung, d.h. um eine, welche direkt auf dem Smartphone ausgelöst wurde.

Nur Benachrichtigungen, die ausserhalb des Smartphones ausgelöst werden, basieren auf Push-Technologie. So kommt die Push-Technologie z.B. bei einer Benachrichtigung über das Aufkommen eines Gewitters zum Einsatz, weil der Server des Wetter-Diensts diese Information ans Smartphone senden bzw. «pushen» muss.

Was ist ein Push-Token?

Push-Benachrichtigungen wurden von Anbietern mobiler Betriebssysteme eingeführt, um Apps eine einfache Möglichkeit zu bieten, ihre Nutzer bei nicht geöffneter App über Ereignisse zu informieren, die – wie z.B. das Aufkommen eines Gewitters – ausserhalb des Smartphones stattfinden. (Ohne Push-Technologie müssten sich Apps im Hintergrund periodisch mit einem Server verbinden können, um eingehende Nachrichten abzuholen, womit erhöhter Akkuverbrauch einherginge.)

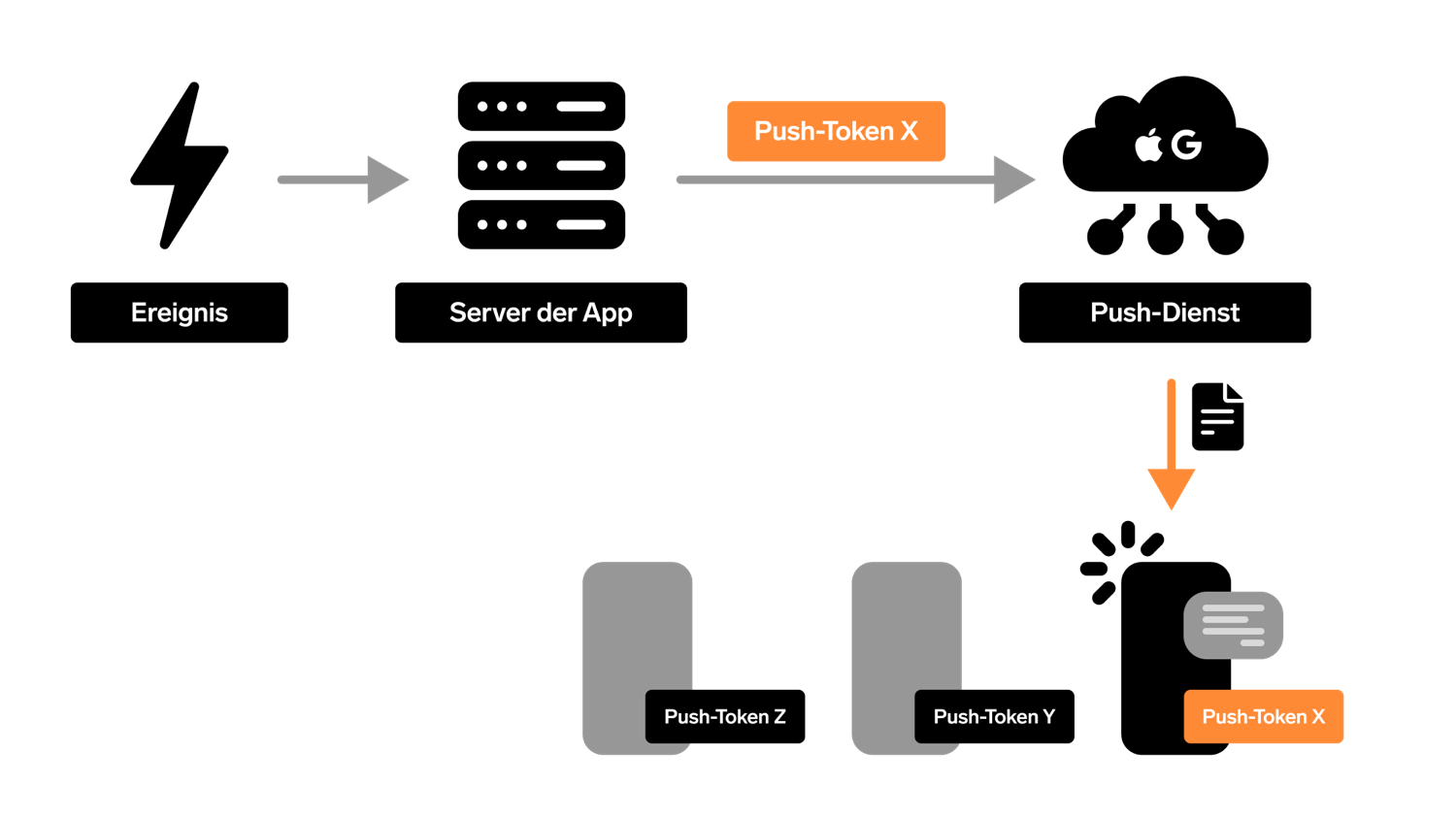

Das sog. «Push-Token» ist nun der Identifikator, welcher eine Benachrichtigung von ausserhalb einem Smartphone eindeutig zuordnet. (Genau genommen verweist das Push-Token sogar auf eine spezifische App auf dem Smartphone; verschiedene Apps auf demselben Gerät haben unterschiedliche Push-Token.) Um beim Wetter-Beispiel zu bleiben: Geht auf dem Wetter-Server die Information über ein aufkommendes Gewitter ein, sendet dieser Server dem Push-Dienst von Apple (Apple Push Notification Service) bzw. Google (Firebase Cloud Messaging) ein Push-Token, worauf der Push-Dienst dem Smartphone, welchem dieses Push-Token zugeordnet ist, eine Push-Benachrichtigung schickt.

Das Smartphone erhält die Push-Benachrichtigung auch im gesperrten Zustand, kann sie im Hintergrund verarbeiten (z.B. den Inhalt entschlüsseln oder Daten vom Wetter-Server herunterladen) und eine entsprechende Benachrichtigung auf dem Bildschirm anzeigen.

Wie sieht ein Push-Token konkret aus?

Beispiel eines nicht mehr verwendeten Push-Tokens von Googles Push-Dienst:

fabNdMZaiqo:APA91bEDtSMxGemZsP7zs2tcvby2ZaMIghlRelec7qUQdMzhqzf-dz_KC1AaxlEE3FUd29z1fsmEXoc33JeNBIpL4LtKGNXENpuysP3I5UXffhZGNUeLBgDBCe7-8YsRVd8mtAPe88Qt

Push-Token sind opak: Ob sie an sich bereits Informationen (z.B. über das zugehörige Gerät oder dessen Besitzer) enthalten, wissen wir nicht.

Irrtümer bzgl. Push-Token und Datenschutz

In der aktuellen Berichterstattung zum Thema wird betont, dass die Push-Token zur (Massen-)Überwachung von Smartphone-Nutzern dienen können, doch wie das vonstatten geht, wird entweder nicht näher erläutert, oder es werden irreführende Behauptungen wie die folgenden aufgestellt:

-

Irrtum 1: Push-Token werden verwendet, um Metadaten über die Nutzung von Apps zu sammeln (womöglich in einem Umfang, der Massenüberwachung gleichkommt): wer nutzt welche App wann, wie lange etc.

Wenn entsprechende Logdateien auf den Servern der Push-Dienste existieren, lässt sich daraus ablesen, wann ein Nutzer eine Push-Benachrichtigung erhalten bzw. wann der Server ihm diese geschickt hat. Ob aber die Information, ob bzw. wann eine Benachrichtigung geöffnet oder überhaupt angezeigt wurde, an den Push-Dienst zurückgegeben wird, ist fraglich. Jedenfalls gäbe es für Betriebssystem-Anbieter wohl weitaus einfachere und bedeutend effektivere Methoden als den Umweg über Push-Benachrichtigungen, um zu erheben, wie Nutzer einzelne Apps verwenden.

-

Irrtum 2: Mittels Push-Token lässt sich ermitteln, wer mit wem kommuniziert.

Um festzustellen, wer mit wem kommuniziert, wären Informationen zu eingehenden wie auch zu ausgehenden Nachrichten erforderlich. Wie oben erwähnt, geben etwaige Logdateien auf dem Server des Push-Diensts Aufschluss über den Empfang von Push-Benachrichtigungen (was eingehenden Nachrichten entspricht), doch es sind keine Angaben zu ausgehenden Nachrichten vorhanden.

Ein Push-Dienst kann z.B. nicht unterscheiden, ob ein Nutzer zehn Nachrichten an zehn Nutzer sendet oder ob zehn Nutzer je eine Nachricht an zehn Nutzer senden. Beides resultiert darin, dass zehn Nutzer zehn Push-Benachrichtigungen erhalten. Auf Basis dieser Information lässt sich kaum eine Korrelation zwischen Sendern und Empfängern von Nachrichten herstellen

-

Irrtum 3: Aufgrund der Push-Token ist es unmöglich, sichere Messenger wie Signal oder Threema anonym zu verwenden.

Threema für Android bietet die Option, Threema Push anstelle des Push-Diensts von Google zu verwenden. In diesem Fall existiert kein Push-Token, und einer zweifelsfrei anonymen Nutzung steht nichts im Weg. In Threema Libre, das ganz ohne Dienste von Google oder anderen Drittanbietern auskommt, ist Threema Push der Standard-Push-Dienst.

Mancherorts wird behauptet, die Nutzung von Threema Push sei nur auf Google-freien Smartphones möglich, sehr aufwendig einzurichten und/oder gehe mit Feature-Einbussen einher. Das ist nicht zutreffend: Der Wechsel von Googles Push-Dienst zu Threema Push erfordert das Betätigen einer einzigen Schaltfläche und lässt sich auf jedem Android-Gerät ohne Feature-Einbussen vollziehen.

An anderen Orten wird vorgebracht, einzig die Verwendung von Googles Push-Dienst sei praxistauglich, zumal alle Alternativen für die Akkulaufzeit verheerend seien. Doch nach unserer Erfahrung ist in der Praxis kein nennenswerter Unterschied zwischen der Verwendung von Threema Push und Googles Push-Dienst spürbar.

Was für Informationen sind bei Threema in Push-Benachrichtigungen enthalten?

In Threema dienen Push-Benachrichtigungen nur dazu, die App über den Eingang neuer Nachrichten auf dem Server zu informieren. Sie enthalten aber keine Nachrichteninhalte, auch nicht in verschlüsselter Form, und keine dem Betreiber des Push-Diensts zugänglichen Informationen.

Nachdem die App eine Push-Benachrichtigung erhalten hat, verbindet sie sich mit dem Threema-Server, lädt die eingehende Nachricht von dort herunter, entschlüsselt sie lokal und zeigt schliesslich eine entsprechende Benachrichtigung auf dem Bildschirm an.

Push-Benachrichtigungen sind entweder leer (unter Android) oder verschlüsselt mit einem Schlüssel, welcher nur der lokalen App und dem Threema-Server bekannt ist (unter iOS). In letzterem Fall enthalten sie die Threema-ID, den Nickname des Absenders (falls gesetzt) sowie die ID der eingehenden Nachricht (wie erwähnt, alles verschlüsselt und Apple nicht zugänglich).

Wie Push-Token die Privatsphäre beeinträchtigen können

Threema ist darauf ausgelegt, so wenige Nutzerdaten wie möglich auf dem Server zu speichern, und, wie eben dargelegt, fällt unter Android bei Verwendung von Threema Push kein Push-Token an.

Restriktionen seitens Apple verunmöglichen leider, dass unter iOS eine Lösung wie Threema Push zum Einsatz kommt. Wenn also iOS-Nutzer Benachrichtigungen bei geschlossener App erhalten möchten, gehört das Push-Token von Apples Push-Dienst notwendigerweise zu den minimalen Bestandsdaten, die auf dem Threema-Server gespeichert sind.

Für iOS-Nutzer ist der einzige Weg, das Bestehen eines Push-Tokens zu verhindern, Benachrichtigungen für Threema zu deaktivieren (in «Systemeinstellungen > Threema > Mitteilungen erlauben»). Hat die App keine Berechtigung mehr, Benachrichtigungen anzuzeigen, wird das Push-Token beim nächsten App-Start gelöscht.

Wie sich von selbst versteht, untergräbt die Deaktivierung von Benachrichtigungen den Sinn und Zweck eines Instant Messengers und hat erheblichen Einfluss auf die allgemeine Funktionalität. So ist es beispielsweise nicht mehr möglich, Anrufe zu empfangen, wenn sich die App nicht im Vordergrund befindet.

Wenn nun auf behördliche Anordnung die Bestandsdaten zu einer bestimmten Threema-ID ausgeliefert werden müssen und das Push-Token Teil dieser Bestandsdaten ist, könnte die Behörde beim betreffenden Push-Dienst eine weitere Anfrage stellen und so potenziell in Erfahrung bringen, welches Benutzerkonto mit diesem Push-Token verknüpft ist. (Unter Android ist das Push-Token allerdings nicht zwingend mit einem Google-Benutzerkonto verknüpft, zumal das Betriebssystem keine Anmeldung mit dem Benutzerkonto voraussetzt.)

Somit liesse sich also über das Push-Token ein Zusammenhang zwischen einer gegebenen Threema-ID und einem Apple- bzw. Google-Benutzerkonto herstellen. Und dadurch wäre die Identität des Inhabers der Threema-ID offengelegt, sofern das Benutzerkonto bei Google bzw. Apple personenbezogene Daten enthält.

Wie ernst ist die Angelegenheit?

Es ist keine neue Erkenntnis, dass sich über das Push-Token prinzipiell von einer Threema-ID auf das Apple- bzw. Google-Konto des betreffenden Nutzers schliessen lässt, sofern Zugang zu den Bestandsdaten einer Threema-ID sowie Zugang zu den Daten des verwendeten Push-Diensts gegeben ist. Dieses Szenario hat uns zur Entwicklung von Threema Push bewogen, und es wurde bereits in diesem Blogeintrag beschrieben. Auch schon vor der Einführung von Threema Push gab es aus derselben Überlegung das sog. «Polling» in Threema für Android.

Aus unserer Perspektive und aus Datenschutz-Sicht stellt dieses Szenario selbstverständlich einen argen Missstand dar, und besonders bedauerlich ist, dass iOS-Nutzer aufgrund von Apples Restriktionen keine Möglichkeit haben, dieser potenziellen Identitätsenthüllung zu entgehen. Gleichzeitig ist festzuhalten, dass zumindest im Fall von Threema keine Möglichkeit zur Massenüberwachung besteht und juristische Hürden vorliegen. Ebenfalls wichtig zu betonen ist, dass nicht alle Messenger auf dieselbe Weise betroffen sind.

Messenger, die eine Telefonnummer als Adressierungselement verwenden, sind grundsätzlich nicht als anonym nutzbar zu betrachten. Daher ist fraglich, ob sich der Umweg über das Push-Token in solchen Fällen überhaupt lohnt oder es nicht einfacher ist, die Nutzer-Identität direkt über die Telefonnummer zu ermitteln. In diesem Sinn ist Threema auf andere Weise betroffen als Messenger, die ohnehin keine anonyme Nutzung erlauben.

Andererseits sind Messenger mit Sitz in den USA vermutlich stärker betroffen, da Apple und Google ebenfalls dort ansässig sind und für US-Behörden die juristischen Hürden, bei zwei inländischen Organisationen Anfragen zu stellen, geringer sind, als wenn internationale Rechtshilfe eines ausländischen Staats (z.B. der Schweiz, wie im Fall von Threema) erforderlich ist.

Ein weiterer relevanter nationaler Unterschied, welcher in Kombination mit dem vorangegangenen Punkt noch schwerer wiegt, sind Gag Orders. Im Gegensatz zu US-amerikanischen Messengern kann Threema nicht durch einen Gag Order daran gehindert werden, die Nutzer wirklichkeitsgetreu über Behördenanfragen zu informieren: Die juristischen Voraussetzungen für Datenauslieferungen, abschliessende Angaben darüber, welche Daten vorliegen, sowie alle bisherigen Auskunftserteilungen in aggregierter Form sind in unserem Transparenzbericht einsehbar.

Wir möchten das Problem nicht kleinreden, sind aber der Auffassung, dass angesichts der juristischen Hürden und der Anzahl insgesamt bisher ausgelieferter Daten für Threema-Nutzer im Allgemeinen kein Grund zur Besorgnis und grundsätzlich kein Anlass zur Ergreifung von Massnahmen besteht – es sei denn, jemand befindet sich potenziell im Fokus zielgerichteter staatlicher Überwachung, in welchem Fall die Verwendung von Threema Push empfohlen wird.

Wie das Problem (nicht) zu lösen ist

An einigen Orten wird als Lösung vorgeschlagen, Push-Benachrichtigungen in den System-Einstellungen des Smartphones zu deaktivieren. Wie in der Infobox oben erwähnt, führt dieser Weg bei Threema für iOS zum Ziel, hat aber erhebliche Auswirkungen auf die Funktionalität. In vielen, wenn nicht in den meisten anderen Fällen wird das Problem dadurch allerdings nicht gelöst, weil womöglich nur die Anzeige der Benachrichtigung unterbunden, das Push-Token aber nicht gelöscht wird.

Manche Messenger-Dienste verweisen derweil darauf, dass bei ihnen Push-Benachrichtigungen keine sensiblen Informationen enthalten und deshalb für sie kein Problem bestehe. Wie mittlerweile deutlich geworden sein sollte, lässt sich aber unter den genannten Bedingungen auch in diesem Fall über das Push-Token von der Messenger-Identität einer Person auf deren Apple- bzw. Google-Konto schliessen. In Hinblick auf die vorliegende Thematik ist der Inhalt von Push-Benachrichtigungen nicht von Belang.

Es wurde auch vorgeschlagen, das Problem durch die Einführung kurzlebiger Push-Token zu lösen. Unter der Voraussetzung, dass die Push-Dienste keine Log-Dateien führen, würde das Problem dadurch etwas entschärft, doch die Zuverlässigkeit der Push-Benachrichtigungen würde erheblich leiden. Verfügt ein Smartphone eine Zeit lang über keine Internetverbindung, ist zu erwarten, dass Push-Benachrichtigungen eingehen, sobald das Gerät wieder verbunden ist. Das wäre bei kurzlebigen Push-Token allerdings nicht der Fall, wenn das Push-Token abläuft, während das Gerät offline ist.

Abschliessend lässt sich festhalten, dass die derzeit einzige Lösung ist, eine alternative Push-Methode zu verwenden, bei der keine Adressierungselemente irgendwelche Rückschlüsse auf die Nutzer zulassen. Auch wenn die Gefahr von Massenüberwachung bei Threema nicht gegeben ist und in erster Linie Personen betroffen sind, die im Fokus zielgerichteter staatlicher Überwachung stehen, handelt es sich hier um ein Datenschutzproblem, welches wir auf allen Plattformen bewältigen möchten.

Leider steht uns gegenwärtig keine Möglichkeit offen, Threema Push für iOS zu implementieren, doch wir hoffen, dass Apple die Einschränkungen, welche das verhindern, überdenken wird.